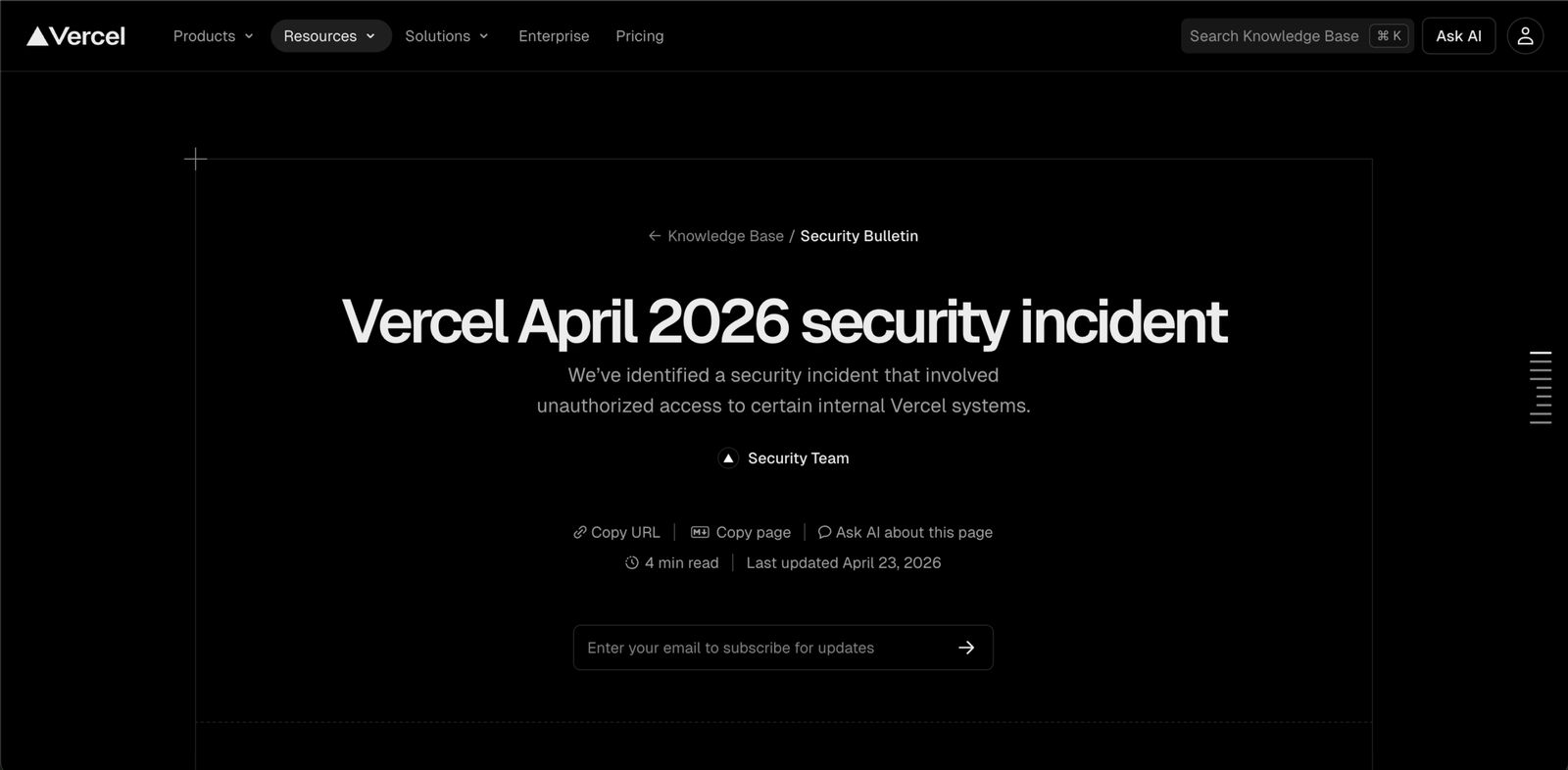

Pada April 2026, Vercel mengumumkan adanya insiden keamanan yang melibatkan akses tidak sah ke sebagian sistem internal mereka. Secara permukaan, insiden ini tampak terbatas: hanya sebagian kecil pengguna terdampak, dan data yang terekspos dikategorikan sebagai “non-sensitive environment variables”.

Namun jika ditelaah lebih dalam, kasus ini merepresentasikan perubahan penting dalam lanskap keamanan siber modern—khususnya terkait eksposur risiko dari integrasi pihak ketiga dan penggunaan OAuth dalam ekosistem SaaS berbasis AI.

1. Kronologi Teknis, dari Integrasi ke Eksfiltrasi Akses

Berdasarkan informasi resmi, titik awal insiden bukan berasal dari eksploitasi langsung terhadap infrastruktur inti Vercel, melainkan dari kompromi akun internal melalui integrasi dengan layanan eksternal, yakni Context.ai.

Secara teknis, skenario yang paling mungkin terjadi adalah sebagai berikut:

- Seorang karyawan mengotorisasi aplikasi pihak ketiga melalui mekanisme OAuth (kemungkinan via Google Workspace).

- Aplikasi tersebut memperoleh token akses dengan scope tertentu.

- Token tersebut kemudian dikompromikan oleh attacker (baik melalui breach di sisi Context.ai atau melalui penyalahgunaan akses internal).

- Attacker menggunakan token tersebut untuk mengakses resource yang diizinkan tanpa perlu autentikasi ulang (passwordless access).

- Dari akun tersebut, attacker melakukan lateral movement ke sistem internal Vercel.

Yang perlu digarisbawahi di sini adalah tidak terjadi eksploitasi zero-day pada core infrastructure, melainkan penyalahgunaan trust relationship antar sistem.

Ini adalah karakteristik utama dari serangan modern.

2. OAuth sebagai Vektor Serangan

OAuth dirancang untuk menghindari praktik berbagi kredensial secara langsung. Namun dalam implementasinya, OAuth sering menjadi titik lemah karena dua hal utama:

a. Over-privileged Access

Banyak aplikasi meminta scope yang lebih luas dari yang sebenarnya dibutuhkan, misalnya:

- full read/write access

- akses ke seluruh workspace

- akses ke metadata dan konfigurasi

Jika token dengan scope luas ini bocor, maka dampaknya setara dengan kompromi akun penuh.

b. Token Persistence

Berbeda dengan sesi login biasa, OAuth token:

- sering memiliki masa berlaku panjang

- jarang dipantau secara aktif

- tidak selalu terikat pada IP/device tertentu

Dalam konteks ini, token menjadi “credential statis” yang sangat bernilai bagi attacker.

3. Supply Chain Attack dalam Konteks SaaS dan AI Tools

Kasus ini dapat diklasifikasikan sebagai bentuk supply chain attack, tetapi dengan karakteristik yang berbeda dari model tradisional.

Jika sebelumnya supply chain attack terjadi melalui:

- dependency open-source (misalnya npm packages)

- software vendor (SolarWinds case)

Kini vektornya bergeser ke:

- SaaS integrations

- AI-powered tools

- API-based connectivity

Peran Context.ai di sini penting karena:

- Ia menjadi trusted intermediary

- Memiliki akses sah ke sistem pengguna

- Beroperasi dalam boundary yang dianggap aman

Dengan kata lain:

Boundary keamanan tidak lagi berada pada perimeter sistem, melainkan pada jaringan relasi antar layanan.

4. Evaluasi Klaim “Non-Sensitive Data”

Vercel menyatakan bahwa data yang terekspos bukan data sensitif. Secara klasifikasi internal, ini mungkin benar. Namun secara praktis, environment variables memiliki nilai strategis tinggi.

Dalam banyak arsitektur modern, environment variables dapat berisi:

- API endpoints

- service identifiers

- feature flags

- authentication tokens (meskipun tidak utama)

Dalam pendekatan keamanan berbasis threat modeling, data semacam ini termasuk dalam kategori: low sensitivity, high utility for reconnaissance. Artinya, tidak berbahaya secara langsung tetapi sangat berguna untuk tahap lanjutan serangan (post-exploitation.

Dengan informasi ini, attacker dapat:

- memetakan arsitektur sistem

- mengidentifikasi dependency

- menyiapkan serangan lanjutan yang lebih presisi

5. Dimensi Human Factor dan Governance Failure

Meskipun teknologi menjadi medium serangan, akar masalahnya tetap berada pada governance dan kontrol akses.

Beberapa kemungkinan kegagalan yang terjadi:

- Tidak adanya pembatasan ketat terhadap aplikasi pihak ketiga

- Kurangnya audit terhadap OAuth scopes yang diberikan

- Tidak diterapkannya prinsip least privilege

- Minimnya monitoring terhadap penggunaan token

Hal ini menunjukkan bahwa:

keamanan bukan hanya masalah engineering, tetapi juga kebijakan dan kontrol organisasi.

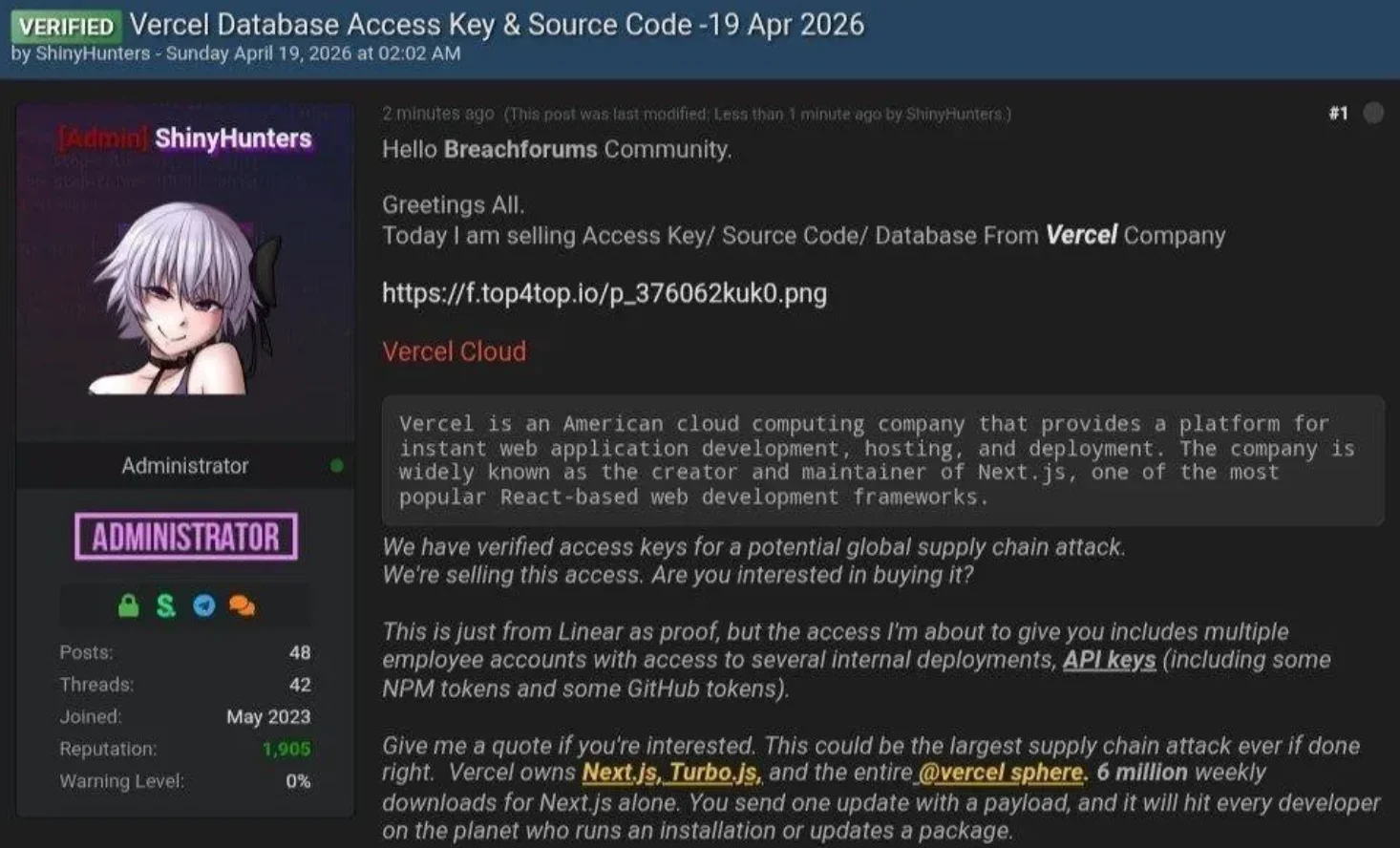

6. Klaim ShinyHunters dan Validitas Ancaman

Kelompok ShinyHunters mengklaim sebagai pelaku dan menyatakan telah mencuri data dalam jumlah besar.

Dalam konteks keamanan siber, klaim semacam ini harus diposisikan secara kritis:

- Tidak semua klaim hacker valid

- Namun klaim publik dapat memperbesar dampak reputasional

- Bahkan tanpa bukti penuh, persepsi publik sudah terbentuk

Dengan demikian, insiden ini memiliki dua layer dampak:

- Teknis – terkait eksposur sistem

- Reputasional – terkait trust pengguna

7. Implikasi terhadap Arsitektur Keamanan Modern

Kasus Vercel menunjukkan bahwa model keamanan tradisional berbasis perimeter sudah tidak memadai.

Sebagai gantinya, organisasi perlu mengadopsi pendekatan:

a. Zero Trust Architecture

- Tidak ada entitas yang otomatis dipercaya

- Semua akses harus diverifikasi secara eksplisit

- Termasuk aplikasi internal dan pihak ketiga

b. Continuous Monitoring

- Token usage tracking

- anomaly detection

- behavior-based security

c. Granular Access Control

- Scope OAuth harus minimal

- Access dibatasi per resource, bukan global

8. Relevansi bagi Developer dan Praktisi Digital

Bagi developer, terutama yang bekerja dengan stack modern (Vercel, AWS, Firebase, dll), kasus ini memiliki implikasi langsung.

Beberapa praktik yang perlu dipertimbangkan:

- Audit rutin terhadap integrasi pihak ketiga

- Penggunaan secret management yang lebih ketat

- Rotasi credential secara berkala

- Pembatasan akses berbasis role (RBAC)

Sementara bagi praktisi SEO dan pebisnis digital:

- Website bukan lagi sekadar konten, tetapi sistem terintegrasi

- Tools SEO (analytics, AI writer, dll) berpotensi menjadi entry point

- Keamanan menjadi bagian dari trust dan branding

Kesimpulan

Insiden keamanan yang dialami Vercel pada April 2026 tidak dapat dipahami hanya sebagai kebocoran data terbatas.

Ia merupakan representasi dari:

- kompleksitas ekosistem digital modern

- meningkatnya ketergantungan pada integrasi pihak ketiga

- serta pergeseran vektor serangan ke arah trust exploitation

Kasus ini menegaskan satu hal penting dalam keamanan sistem:

Kerentanan terbesar sering kali tidak berada pada sistem utama, tetapi pada relasi yang dibangun di sekitarnya.

Dalam dunia yang semakin terhubung, keamanan bukan lagi tentang membangun tembok yang lebih tinggi, melainkan tentang mengelola siapa saja yang diizinkan masuk—dan sejauh mana mereka bisa bergerak di dalamnya.